Les annonces se font de plus en plus pressantes et il n’est pas que les ex banquiers suisses pour menacer de révéler certains « secrets » à Wikileaks.

Jusqu’alors, Wikileaks était une affaire plutôt amusante pour la plupart d’entre-nous surtout à voir les diplomates et les politiciens du monde entier se tortillant avec embarras à chaque question ou allusion aux révélations déjà publiées sur le site.

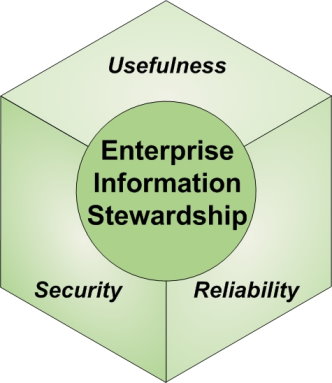

Mais, l’exposition de toutes ces informations sur l’Internet avec l’émergence du cloud computing font que la question de la sécurité des informations pourrait prendre de nouvelles proportions.

Sécurité

Il paraît que la source de la fuite des câbles est le soldat de première classe Bradley

Manning, présumé responsable de la fuite des informations concernant l’Irak publiées en 2010.

La « morale » de cette histoire est de ne pas donner au personnel un accès illimité à vos données, pas plus que l’accès à des informations importantes telles que les détails de compte bancaire, les salaires du personnel, etc.

Il faut protégez les informations sensibles et la « menace » est également dans vos « murs ».

Plusieurs solutions techniques sont possibles, par exemple : bloquer les ports USB, CD et DVD par le paramétrage des logiciels ou du matériel sur votre ordinateur (quid des smartphones).

Ceci peut être mis en oeuvre par vos équipes informatiques, mais vous devez toujours gardez à l’esprit que le verrouillage des systèmes est susceptible d’affecter certains de votre personnel en matière de productivité.

Le verrouillage des moyens physiques ne suffit pas si la possibilité de communiquer ces informations ou documents à travers l’Internet est ouverte et si vous ne disposez pas de « logs » suffisamment explicites pour savoir ce qui se passe sur les postes de travail et sur les réseaux.

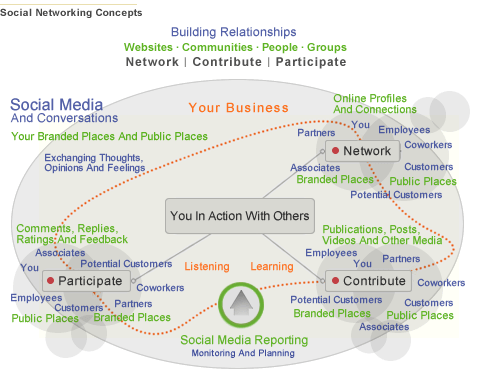

(illustration extraite de 13th Global Information Security Survey 2010Social media risks – Etude Ernst & Young)

En fin de compte, il vous faudra probablement revoir la politique de votre organisation en matière d’accès aux informations et aux données.

Cette opération doit se faire avec l’aide des juristes, des avocats mais également de vos spécialistes des ressources humaines afin que l’ensemble des collaborateurs ait une information claire et connaisse les conséquences des manquements aux règles en vigueur dans l’entreprise.

Par ailleurs, le fait que Manning n’était qu’un membre du personnel de l’armée américaine de milliers qui a pu accéder à ces informations soulève la suspicion que ces câbles publiés récemment par Wikileaks avaient été communiqués depuis bien plus longtemps aux bureaux des parties intéressées (ou impliquées) à Londres, Moscou, Tel Aviv, Pékin et discrètement cachés aux fin fond des archives.

Manque de loyauté ?

Difficile de le dire, mais il est vrai qu’avec la crise et la disponibilité d’outils faciles à utiliser, il est probable que l’on va assister à une déferlante de « révélations » plus ou moins réelles, vérifiables, pertinentes, sur les entreprises.

l’eReputation de certaines entreprise a peut être plus à craindre des propos publiés par les collaborateurs que de ceux émanant des clients.

En effet, les collaborateurs utilisent quotidiennement les réseaux sociaux et parlent de leur quotidien, donc de leur employeur, sur l’internet.

Dans votre entreprise, avez-vous une charte ou un guide dont vous avez discuté ensemble afin de limiter les risques pour eux et pour l’image de votre entreprise ?

Avec la dématérialisation des informations, il est extrêmement facile de copier, reproduire, déformer, diffuser, tronquer, etc. les informations.

Les applications web 2.0 (réseaux sociaux en particulier) ont ouvert l’espace de communication ce qui peut représenter une menace pour les entreprises (voir les cas Nestlé vs Greenpeace ou encore plus récemment Peta vs DKNY)

Le besoin de transparence, l’absence de loyauté RECIPROQUE (entreprises<=>employé) et la crise économique vont-ils conduire à l’éclosion d’autant de « corporate wikileaks » ?